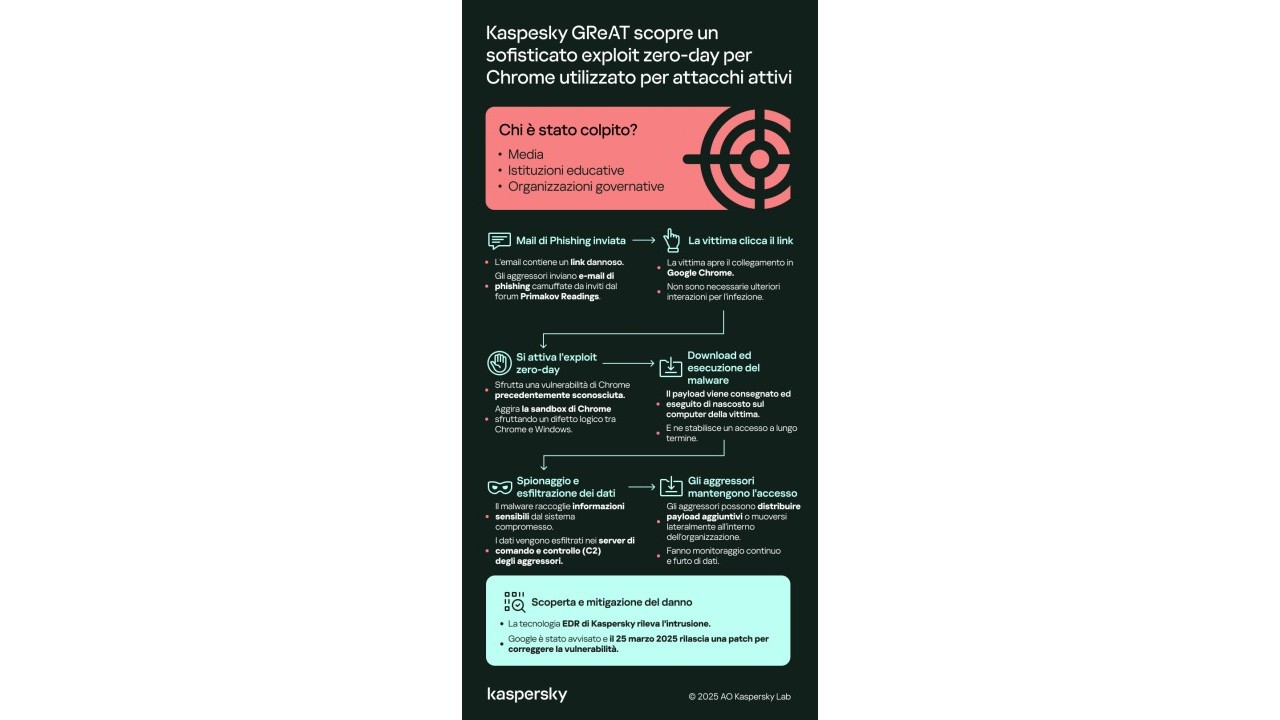

L’exploit, scoperto dal Global Research and Analysis Team (GReAT) di Kaspersky, non richiedeva alcuna interazione da parte dell’utente, se non un clic su un link dannoso, e ha dimostrato un’eccezionale complessità tecnica.

Autore: Redazione BitCity

Pubblicato il: 31/03/2025

Kaspersky ha identificato e contribuito a correggere una sofisticata vulnerabilità zero-day in Google Chrome (CVE-2025-2783) che consentiva agli aggressori di aggirare il sistema di protezione sandbox del browser.

A metà marzo 2025, Kaspersky ha rilevato un’ondata di infezioni innescate quando gli utenti hanno aperto un link di phishing personalizzato inviato via e-mail. Dopo aver cliccato, non era necessaria alcuna azione aggiuntiva per compromettere i loro sistemi. Una volta che l’analisi di Kaspersky ha confermato che l’exploit sfruttava una vulnerabilità precedentemente sconosciuta nell’ultima versione di Google Chrome, Kaspersky ha rapidamente allertato il team di sicurezza di Google. Una patch di sicurezza per la vulnerabilità è stata rilasciata il 25 marzo 2025.

I ricercatori di Kaspersky hanno soprannominato la campagna “Operation ForumToll”, poiché gli aggressori hanno inviato e-mail di phishing personalizzate che invitavano i destinatari al forum “Primakov Readings”. Queste esche hanno preso di mira i media, le organizzazioni educative e governative in Russia. I link dannosi hanno avuto una durata estremamente breve per eludere il rilevamento e, nella maggior parte dei casi, sono stati reindirizzati al sito web legittimo di “Primakov Readings” una volta che l’exploit è stato eliminato.

La vulnerabilità zero-day di Chrome era solo una parte di una catena che comprendeva almeno due exploit: uno per l’esecuzione di codice remoto (RCE) non ancora ottenuto e che apparentemente avrebbe lanciato l’attacco; mentre l’altro per il sandbox scoperto da Kaspersky che ha costituito la seconda fase. L’analisi delle funzionalità del malware suggerisce che l’operazione è stata progettata principalmente per lo spionaggio. Tutti gli indizi fanno pensare a un gruppo di Advanced Persistent Threat (APT).

“Questa vulnerabilità spicca tra le decine di zero-day che abbiamo scoperto nel corso degli anni”, ha dichiarato Boris Larin, Principal Security Researcher di Kaspersky GReAT. “L’exploit ha aggirato la protezione sandbox di Chrome senza eseguire alcuna operazione dannosa – è come se il limite di sicurezza semplicemente non esistesse. Il livello di complessità tecnica dimostrata in questo caso indica lo sviluppo da parte di attori altamente qualificati con risorse sostanziali. Consigliamo a tutti gli utenti di aggiornare Google Chrome e qualsiasi altro browser basato su Chromium alla versione più recente per proteggersi da questa vulnerabilità”.